Схема работы впн

Схема работы VPN: принципы функционирования и архитектура

Что такое VPN и зачем он используется

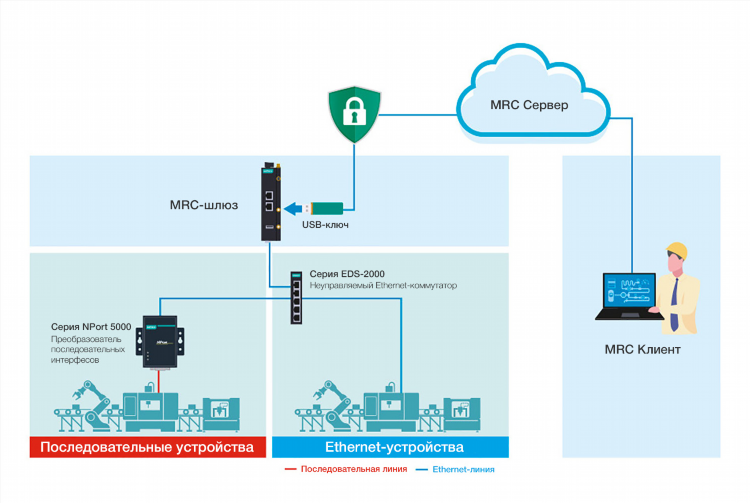

VPN (Virtual Private Network) — это технология, обеспечивающая защищённое соединение между устройством пользователя и удалённым сервером через общедоступные сети, чаще всего через интернет. Основной целью VPN является защита передаваемых данных и обеспечение конфиденциальности, а также возможность доступа к ресурсам, ограниченным по геолокации или корпоративным политикам.

Схема работы VPN: основные этапы

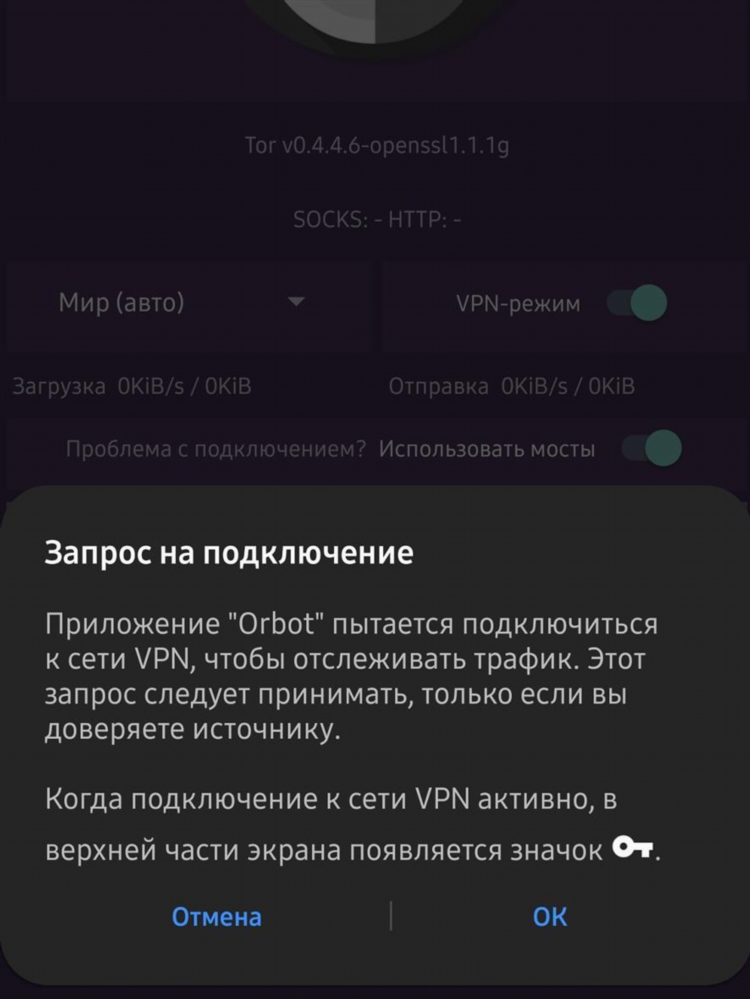

1. Инициация VPN-соединения

Процесс начинается с запроса пользователя на подключение к VPN-серверу. Для этого используется специализированное программное обеспечение — VPN-клиент, установленный на устройстве пользователя.

2. Аутентификация

Клиент устанавливает защищённое соединение с VPN-сервером и проходит процесс аутентификации. Подтверждение подлинности может осуществляться через логин и пароль, цифровые сертификаты или двухфакторную аутентификацию.

3. Установление зашифрованного туннеля

После успешной аутентификации создаётся VPN-туннель — логическое соединение, через которое будут передаваться данные. Все пакеты шифруются с использованием выбранного протокола, например, OpenVPN, IPSec или WireGuard.

4. Передача данных через VPN

Информация от пользователя сначала направляется на VPN-сервер, где дешифруется и отправляется к целевому ресурсу. Ответные данные проходят тот же путь в обратном порядке. Это исключает возможность перехвата информации третьими лицами.

Протоколы и технологии, применяемые в VPN

OpenVPN

Один из наиболее распространённых протоколов с открытым исходным кодом. Использует SSL/TLS для обмена ключами и поддерживает множество алгоритмов шифрования.

IPSec (Internet Protocol Security)

Применяется для защиты IP-трафика на сетевом уровне. Может использоваться как отдельно, так и в связке с другими протоколами, например, с L2TP.

WireGuard

Современный протокол, отличающийся высокой производительностью и простотой конфигурации. Поддерживает надёжные криптографические алгоритмы и минимальную кодовую базу.

Типы VPN и их архитектура

Site-to-Site VPN

Соединяет две или более локальных сети через интернет. Применяется для объединения офисов одной компании в единую защищённую сеть.

Remote Access VPN

Позволяет индивидуальным пользователям подключаться к корпоративной сети с любых устройств и из любых локаций.

Cloud VPN (Virtual Network Gateway)

Предоставляется облачными провайдерами для безопасного доступа к ресурсам в облаке.

Шифрование и безопасность в VPN

Для обеспечения конфиденциальности трафика VPN применяет:

-

Алгоритмы шифрования: AES-256, ChaCha20

-

Ключи шифрования: симметричные и асимметричные

-

Механизмы аутентификации: EAP, RSA, сертификаты X.509

-

Протоколы защиты целостности данных: HMAC, SHA-2

Преимущества использования VPN

-

Защита передаваемых данных от перехвата

-

Сокрытие IP-адреса и геолокации

-

Доступ к заблокированным или регионально ограниченным ресурсам

-

Снижение риска атак типа “человек посередине”

Ограничения и риски

-

Зависимость от доверия к VPN-провайдеру

-

Снижение скорости соединения из-за шифрования

-

Возможность блокировки VPN со стороны провайдеров контента

FAQ

Какой протокол VPN наиболее безопасен?

Наиболее безопасным считается OpenVPN с AES-256 или WireGuard с ChaCha20, в зависимости от конкретных условий применения и настроек.

Может ли провайдер видеть действия пользователя при использовании VPN?

При использовании VPN-подключения интернет-провайдер не имеет доступа к содержимому передаваемых данных, но может видеть факт подключения к VPN-серверу.

Какая роль у шифрования в схеме работы VPN?

Шифрование защищает передаваемые данные от перехвата, подмены и анализа, делая их недоступными третьим лицам.

Можно ли полностью скрыть IP-адрес с помощью VPN?

VPN подменяет реальный IP-адрес адресом VPN-сервера, но полная анонимность зависит также от конфигурации клиента, политики провайдера и других факторов.

Чем отличается схема работы VPN от прокси-сервера?

VPN шифрует весь трафик на уровне операционной системы, тогда как прокси перенаправляет только трафик конкретных приложений и не обеспечивает шифрования по умолчанию.