Как создать собственный vpn

Как создать собственный VPN: пошаговое руководство и технические особенности

Что такое VPN и зачем он нужен

VPN (Virtual Private Network) — это технология, обеспечивающая защищённое подключение к интернету через зашифрованный туннель между устройством пользователя и сервером. VPN используется для защиты данных, анонимизации трафика, доступа к ограниченным ресурсам и обхода цензуры.

Создание собственного VPN-сервера позволяет получить полный контроль над уровнем безопасности, избежать передачи данных третьим лицам и обеспечить стабильное соединение.

Как создать собственный VPN: основные этапы

Процесс развертывания собственного VPN-сервера включает несколько последовательных шагов. Ниже представлен стандартный порядок действий.

1. Выбор подходящего сервера

Для установки VPN необходим выделенный или виртуальный сервер (VPS). Ключевые параметры выбора:

-

Геолокация: зависит от цели использования VPN.

-

Операционная система: предпочтительно Ubuntu, Debian или CentOS.

-

Минимальные характеристики: 1 CPU, 1 ГБ ОЗУ, 10 ГБ дискового пространства.

Популярные хостинг-провайдеры: DigitalOcean, Hetzner, Vultr, AWS, Google Cloud.

2. Установка программного обеспечения VPN

Наиболее распространённые решения:

-

OpenVPN: надёжное и гибкое решение с поддержкой различных платформ.

-

WireGuard: современный протокол с высокой скоростью и упрощённой конфигурацией.

-

SoftEther VPN: кроссплатформенный VPN-сервер с широкими возможностями.

Для примера ниже рассмотрена установка WireGuard.

3. Настройка WireGuard

-

Установить WireGuard:

-

В Ubuntu:

sudo apt install wireguard

-

-

Сгенерировать ключи:

-

wg genkey | tee privatekey | wg pubkey > publickey

-

-

Настроить конфигурационный файл

/etc/wireguard/wg0.conf:ini[Interface] Address = 10.0.0.1/24 PrivateKey = -

Активировать и включить интерфейс:

-

sudo wg-quick up wg0 -

sudo systemctl enable wg-quick@wg0

-

-

Настроить маршрутизацию и правила NAT через

iptablesилиnftables.

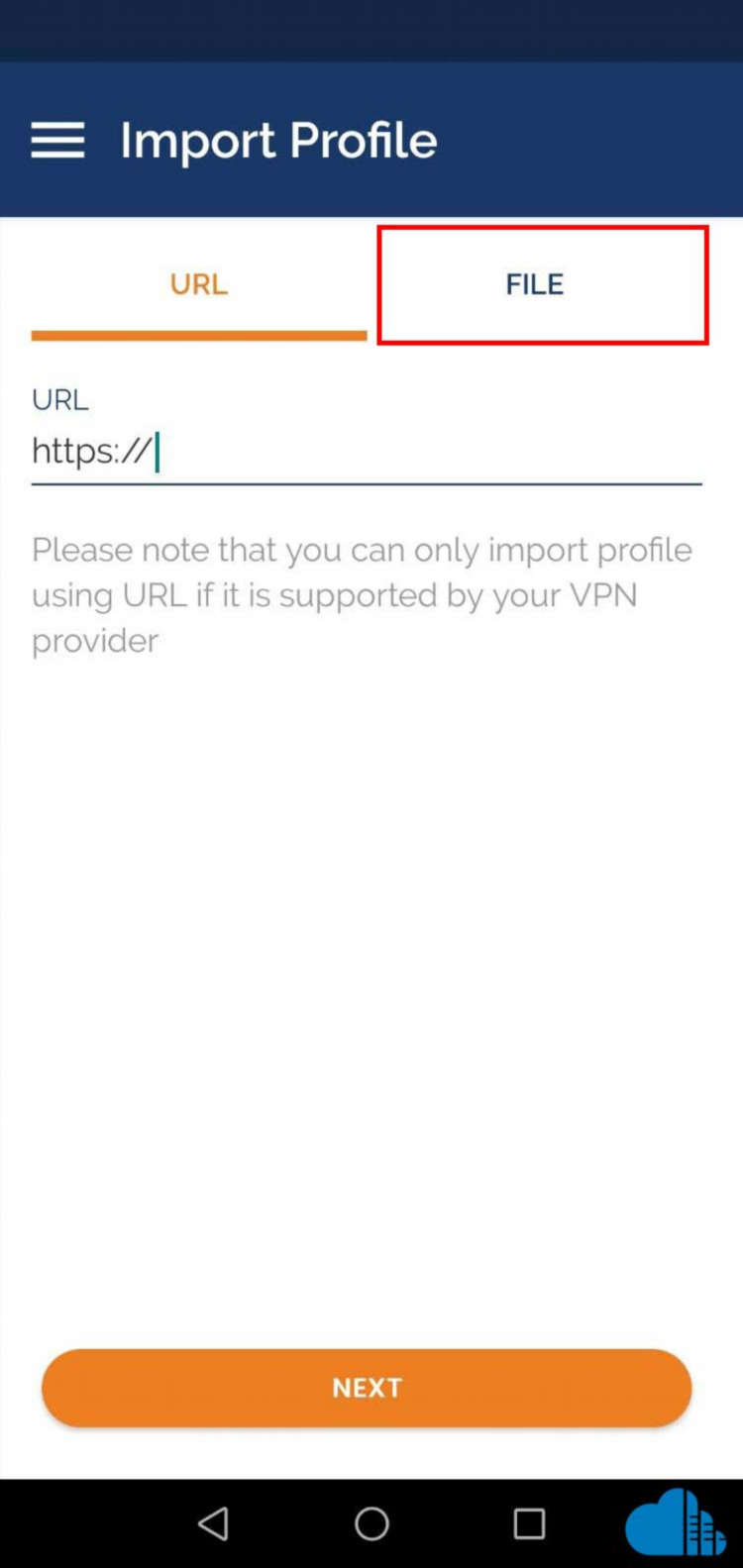

4. Конфигурация клиентского устройства

Для подключения клиенту требуется:

-

Установить WireGuard-приложение.

-

Импортировать конфигурационный файл с параметрами сервера.

-

Убедиться, что IP-адрес и порт совпадают с серверной настройкой.

-

Активировать соединение.

5. Обеспечение безопасности

Для защиты VPN-сервера необходимо:

-

Ограничить доступ к SSH по IP.

-

Использовать файрвол (например,

ufwилиiptables). -

Регулярно обновлять систему и пакеты.

-

Отключить ненужные службы на сервере.

Дополнительные рекомендации

Выбор протокола

WireGuard обеспечивает высокую производительность и надёжную безопасность. OpenVPN подходит при необходимости совместимости с корпоративными стандартами. SoftEther предоставляет обширные возможности для мультипротокольной работы.

Автоматизация установки

Существуют скрипты, позволяющие автоматизировать установку, например:

-

algo VPN— Ansible-базированная автоматизация. -

Nyr’s OpenVPN installer— скрипт для установки OpenVPN за несколько минут.

Преимущества собственного VPN-сервера

-

Полный контроль над трафиком.

-

Исключение сторонних логирующих провайдеров.

-

Гибкость конфигурации.

-

Снижение зависимости от коммерческих VPN-сервисов.

FAQ

Какой протокол лучше выбрать для собственного VPN?

WireGuard рекомендуется как оптимальный по скорости и безопасности протокол. OpenVPN остаётся надёжным решением для расширенной совместимости.

Можно ли использовать домашний компьютер как VPN-сервер?

Да, при наличии статического IP-адреса и проброса портов на маршрутизаторе. Однако VPS надёжнее и стабильнее.

Насколько безопасен собственный VPN-сервер?

Безопасность зависит от корректной настройки, регулярных обновлений и соблюдения рекомендаций по защите.

Какой порт используется VPN по умолчанию?

WireGuard — 51820/UDP, OpenVPN — 1194/UDP (можно изменить вручную).

Нужен ли собственный VPN для обхода блокировок?

Собственный VPN эффективен для обхода региональных ограничений, так как не зависит от общего пула IP-адресов популярных сервисов.